在当今数字化时代,企业网络的安全性至关重要。为确保跨地域分支机构、远程员工与总部数据中心之间数据传输的机密性、完整性与真实性,虚拟专用网络(VPN)技术成为企业网络架构的核心组件。而在众多VPN协议中,IPSec协议簇,结合其关键的密钥交换协议IKE(Internet Key Exchange)的v1与v2版本,构成了企业级网络服务中最可靠、最广泛部署的安全通信框架。

一、IPSec:安全通信的基石

IPSec(Internet Protocol Security)是一套开放标准的协议体系,工作在网络层(OSI第三层),为IP数据包提供端到端的安全保护。它不依赖于任何特定的应用程序,因此能够透明地保护几乎所有基于IP的网络流量(如电子邮件、Web访问、文件传输等)。IPSec的核心功能通过两个主要协议实现:

- 认证头(AH):提供数据源认证和数据完整性校验,确保数据包在传输过程中未被篡改。

- 封装安全载荷(ESP):提供机密性(加密)、数据源认证、数据完整性校验以及抗重放攻击保护,是更常用、功能更全面的协议。

IPSec支持两种运行模式,以适应不同的网络场景:

- 传输模式:通常用于端到端通信(如主机到主机),仅对IP数据包的有效载荷进行加密和认证,IP头部保持不变。

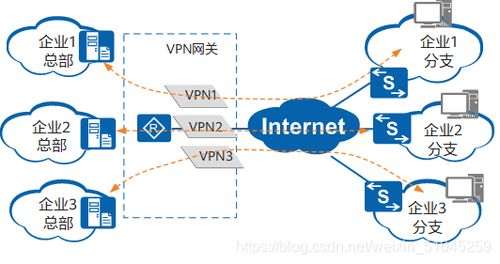

- 隧道模式:广泛应用于站点到站点(Site-to-Site)VPN场景。它将整个原始IP数据包(包括头部和载荷)进行加密和认证,并封装在一个新的IP数据包中。这是企业连接分支机构最常用的模式。

IPSec本身并不定义如何建立安全关联(SA,即双方协商一致的安全参数,如加密算法、密钥等)和管理密钥。这项工作由IKE协议承担。

二、IKEv1:经典但复杂

IKEv1是IKE协议的第一个成熟版本,其核心任务是自动化且安全地建立IPSec SA并管理密钥,避免了复杂且不安全的手工配置。

IKEv1采用两阶段协商过程,以确保效率和安全性:

- 第一阶段:建立一条安全、认证的通道,即IKE SA。双方在此阶段相互认证身份(通常使用预共享密钥或数字证书),并协商出一组主密钥材料,为后续通信提供机密性和完整性保护。此阶段又包含两种模式:

- 主模式:进行六次消息交换,提供身份保护(在加密建立后才交换身份信息),安全性高,是站点到站点VPN的标配。

- 野蛮模式:进行三次消息交换,速度快,但身份信息在安全通道建立前就已交换,缺乏身份保护,多用于特殊场景或早期移动VPN。

- 第二阶段:在已建立的IKE SA保护下,快速协商用于保护实际用户数据的IPSec SA。可以为不同的数据流(如去往不同子网的流量)协商多个IPSec SA。

IKEv1在企业中的应用与局限:

IKEv1非常成熟,被几乎所有网络设备厂商支持,在大量存量企业网络设备中稳定运行。但其设计较为复杂,报文交换次数多,连接建立速度相对较慢。它对NAT穿越(NAT-T)的支持是后期补充的,有时在复杂的网络环境中会遇到兼容性问题。

三、IKEv2:现代化演进

IKEv2由IETF在2005年左右标准化,旨在解决IKEv1的诸多缺陷,提供了更简洁、更安全、更可靠的框架。

IKEv2的主要优势包括:

- 协议简化与高效:IKEv2将协商过程精简为一次四步握手(初始交换),即可同时完成对等体验证和第一对子SA(CHILD_SA,相当于IPSec SA)的建立,减少了往返次数,连接建立速度更快。

- 内置健壮性:原生且更优地支持NAT穿越、移动性(MOBIKE)和DoS攻击防御。其报文格式设计能有效防止碎片化攻击。

- 更强的安全性:强制支持EAP(可扩展认证协议),便于集成AAA服务器(如RADIUS),实现更灵活的用户认证(如用户名/密码、令牌)。对密码学算法的协商也更为现代和安全。

- 可靠性提升:定义了完善的错误通知机制和存活检测机制,能更优雅地处理连接中断并支持快速重连。

四、企业网络技术服务中的选择与实践

在企业网络技术服务的设计与实施中,对IPSec、IKEv1和IKEv2的选择需综合考虑:

- 新建与现代化项目:应优先选择IPSec/IKEv2。对于支持远程办公(Anywhere Workforce)、云计算接入(连接VPC)、移动设备接入的现代企业网络,IKEv2在性能、移动性和安全性方面的优势显著。它是Windows、macOS、iOS和Android等主流操作系统原生支持的VPN协议,为远程访问VPN提供了极佳的用户体验。

- 存量网络与兼容性维护:对于已部署大量基于IKEv1设备(如传统防火墙、路由器)的网络,或在需要与仅支持IKEv1的合作伙伴或供应商建立站点到站点VPN的场景下,IPSec/IKEv1仍然是必要的。许多企业会在一段时期内并行运行IKEv1和IKEv2,并逐步将关键链路迁移至IKEv2。

- 技术服务要点:

- 认证体系:规划并部署数字证书基础设施(PKI)或与现有的企业目录服务(如AD)集成,以实现比预共享密钥更可扩展、更安全的认证。

- 密码套件策略:根据安全合规要求(如等保2.0、GDPR),制定并强制执行强密码学算法套件(如AES-256-GCM用于加密,SHA-384用于完整性,P-384曲线用于密钥交换)。

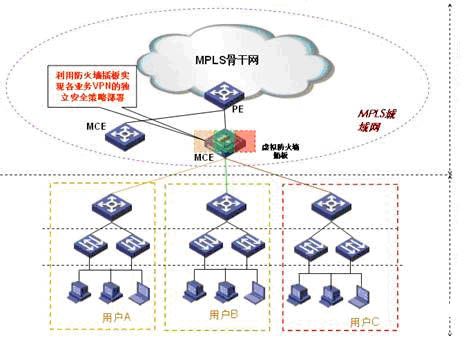

- 高可用性与监控:为VPN网关设计集群化部署,确保业务连续性。实施集中化的日志记录、监控和告警,实时掌握VPN隧道的状态、流量和潜在安全事件。

- 与SD-WAN结合:在现代SD-WAN解决方案中,IPSec(尤其是IKEv2)常作为底层安全传输机制,为叠加在互联网或专线上的企业广域网提供自动化的、策略驱动的加密连接。

结论

IPSec提供了网络层安全的坚实基础,而IKE协议则是激活和管理这一安全性的关键。IKEv1作为经典协议,支撑了企业网络安全二十余年;IKEv2则代表了未来的方向,以其高效、健壮和安全的特性,正成为构建敏捷、可靠、现代化企业网络服务的首选。优秀的企业网络技术服务,在于深刻理解这些协议的原理与差异,并根据具体的业务需求、技术环境和安全标准,做出最合适的技术选型与架构设计,从而为企业打造一张既坚固又灵活的安全通信网络。